Anàlisi d'esdeveniments de Cisco mitjançant eines externes

Informació del producte

El producte permet als usuaris integrar-se amb Cisco SecureX i accedir-hi mitjançant la funció de cinta de l'FMC web interfície.

Especificacions

- Integració: Cisco SecureX

- Interfície: FMC web interfície

- Característica de la cinta: La part inferior de cada pàgina

Instruccions d'ús del producte

Accés a SecureX mitjançant la cinta

Per accedir a SecureX mitjançant la funció de cinta, seguiu aquests passos:

- A FMC, feu clic a la cinta a la part inferior de qualsevol pàgina de l'FMC.

- Feu clic a "Obtenir SecureX".

- Inicieu la sessió a SecureX.

- Feu clic a l'enllaç per autoritzar l'accés.

- Feu clic a la cinta per ampliar-la i utilitzar-la.

Anàlisi d'esdeveniments mitjançant eines externes

Per realitzar anàlisis d'esdeveniments amb eines externes, seguiu aquests passos:

- A FMC, feu clic a la cinta a la part inferior de qualsevol pàgina de l'FMC.

- Feu clic a "Obtenir SecureX".

- Inicieu la sessió a SecureX.

- Feu clic a l'enllaç per autoritzar l'accés.

- Feu clic a la cinta per ampliar-la i utilitzar-la.

Anàlisi d'esdeveniments amb Cisco SecureX Threat Response

Cisco SecureX Threat Response (anteriorment conegut com Cisco Threat Response) permet als usuaris detectar, investigar i respondre ràpidament a les amenaces. Per realitzar anàlisis d'esdeveniments amb Cisco SecureX Threat Response, seguiu aquests passos:

- A FMC, feu clic a la cinta a la part inferior de qualsevol pàgina de l'FMC.

- Feu clic a "Obtenir SecureX".

- Inicieu la sessió a SecureX.

- Feu clic a l'enllaç per autoritzar l'accés.

- Feu clic a la cinta per ampliar-la i utilitzar-la.

View Dades d'esdeveniments a Cisco SecureX Threat Response

A view seguiu les dades d'esdeveniments a Cisco SecureX Threat Response

aquests passos:

- Inicieu la sessió a Cisco SecureX Threat Response tal com se us demani.

Ús d'investigació d'esdeveniments Web-Recursos basats

Per investigar esdeveniments utilitzant webrecursos basats en -, seguiu aquests passos:

- Inicieu la sessió a Cisco SecureX Threat Response tal com se us demani.

- Utilitzeu la funció de llançament creuat contextual per trobar més informació sobre amenaces potencials webrecursos basats en fora del Centre de gestió de potència de foc.

- Feu clic directament des d'un esdeveniment de l'esdeveniment viewer o tauler de control al Centre de gestió de potència de foc a la informació rellevant del recurs extern.

Sobre la gestió de recursos de llançament creuat contextuals

Per gestionar l'exterior webrecursos basats en -, seguiu aquests passos:

- Aneu a Anàlisi > Avançat > Llançament creuat contextual.

- Gestioneu els recursos predefinits i de tercers que ofereix Cisco.

- Podeu desactivar, suprimir o canviar el nom dels recursos segons sigui necessari.

Preguntes freqüents

- P: Què és SecureX?

R: SecureX és una plataforma d'integració al núvol de Cisco que permet als usuaris analitzar incidents mitjançant dades agregades de diversos productes, inclòs Firepower. - P: Com puc accedir a SecureX mitjançant la funció de cinta?

R: Per accedir a SecureX mitjançant la funció de cinta, feu clic a la cinta que hi ha a la part inferior de qualsevol pàgina de l'FMC i seguiu els passos indicats. - P: Puc? view dades d'esdeveniments a Cisco SecureX Threat Response?

A: Sí, pots view dades d'esdeveniments a Cisco SecureX Threat Response iniciant la sessió tal com se li demana. - P: Com puc investigar esdeveniments utilitzant webrecursos basats en?

R: Per investigar esdeveniments utilitzant webrecursos basats en, inicieu sessió a Cisco SecureX Threat Response i utilitzeu la funció de llançament creuat contextual per trobar informació rellevant.

Integració amb Cisco SecureX

View i treballeu amb dades de tots els vostres productes de seguretat de Cisco i més a través d'un sol panell, el portal al núvol SecureX. Utilitzeu les eines disponibles mitjançant SecureX per enriquir les vostres investigacions i recerca d'amenaces. SecureX també pot proporcionar informació útil sobre dispositius i dispositius, com ara si cadascun està executant una versió de programari òptima.

- Per obtenir més informació sobre SecureX, vegeu http://www.cisco.com/c/en/us/products/security/securex.html.

- Per integrar Firepower amb SecureX, consulteu la Guia d'integració de Firepower i SecureX a https://cisco.com/go/firepower-securex-documentation.

Accediu a SecureX mitjançant la cinta

La cinta apareix a la part inferior de cada pàgina de l'FMC web interfície. Podeu utilitzar la cinta per canviar ràpidament a altres productes de seguretat de Cisco i treballar amb dades d'amenaces de diverses fonts.

Abans de començar

- Si no veieu la cinta SecureX a la part inferior de FMC web pàgines d'interfície, no utilitzeu aquest procediment. En lloc d'això, consulteu la Guia d'integració de Firepower i SecureX a https://cisco.com/go/firepower-securex-documentation.

- Si encara no teniu un compte de SecureX, obteniu-ne un al vostre departament de TI.

Procediment

- Pas 1 A FMC, feu clic a la cinta a la part inferior de qualsevol pàgina de l'FMC.

- Pas 2 Feu clic a Obtén SecureX.

- Pas 3 Inicieu la sessió a SecureX.

- Pas 4 Feu clic a l'enllaç per autoritzar l'accés.

- Pas 5 Feu clic a la cinta per expandir-la i utilitzar-la.

Què fer després

Per obtenir informació sobre les funcions de la cinta i com utilitzar-les, consulteu l'ajuda en línia de SecureX.

Anàlisi d'esdeveniments amb resposta a amenaces de Cisco SecureX

La resposta a les amenaces de Cisco SecureX es coneixia anteriorment com a Cisco Threat Response (CTR). Detecteu, investigueu i respongueu ràpidament a les amenaces mitjançant la resposta a les amenaces de Cisco SecureX, la plataforma d'integració al núvol de Cisco que us permet analitzar incidents mitjançant dades agregades de diversos productes, inclòs Firepower.

- Per obtenir informació general sobre la resposta a les amenaces de Cisco SecureX, consulteu: https://www.cisco.com/c/en/us/products/security/threat-response.html.

- Per obtenir instruccions detallades per integrar Firepower amb la resposta a les amenaces de Cisco SecureX, consulteu:

- La Guia d'integració de resposta a amenaces de Firepower i Cisco SecureX a https://cisco.com/go/firepower-ctr-integration-docs.

View Dades d'esdeveniments a la resposta a amenaces de Cisco SecureX

Abans de començar

- Configureu la integració tal com es descriu a la Guia d'integració de resposta a amenaces de Firepower i Cisco SecureX a https://www.cisco.com/c/en/us/support/security/defense-center/products-installation-and-configuration-guides-list.html.

- Review l'ajuda en línia de la resposta a les amenaces de Cisco SecureX per aprendre a trobar, investigar i prendre mesures davant les amenaces.

- Necessitareu les vostres credencials per accedir a la resposta a les amenaces de Cisco SecureX.

Procediment

Pas 1

A Firepower Management Center, feu una de les accions següents:

- Per passar a la resposta a l'amenaça de Cisco SecureX des d'un esdeveniment específic:

- Navegueu a una pàgina al menú Anàlisi > Intrusions que enumera un esdeveniment compatible.

- Feu clic amb el botó dret a una adreça IP d'origen o de destinació i seleccioneu View a SecureX.

- A view informació general de l'esdeveniment:

- Aneu a Sistema > Integracions > Serveis al núvol.

- Feu clic a l'enllaç a view esdeveniments a la resposta a les amenaces de Cisco SecureX.

Pas 2

Inicieu la sessió a la resposta a les amenaces de Cisco SecureX tal com se us demani.

Ús d'investigació d'esdeveniments Web-Recursos basats

Utilitzeu la funció de llançament creuat contextual per trobar ràpidament més informació sobre amenaces potencials webrecursos basats en fora del Centre de gestió de potència de foc. Per exampsi, pots:

- Cerqueu una adreça IP d'origen sospitosa en un servei allotjat al núvol de Cisco o de tercers que publica informació sobre amenaces conegudes i sospitoses, o

- Cerqueu instàncies anteriors d'una amenaça concreta als registres històrics de la vostra organització, si la vostra organització emmagatzema aquestes dades en una aplicació de gestió d'esdeveniments i informació de seguretat (SIEM).

- Busqueu informació sobre un determinat file, inclòs file informació de la trajectòria, si la vostra organització ha desplegat Cisco AMP per a punts finals.

Quan investigueu un esdeveniment, podeu fer clic directament des d'un esdeveniment de l'esdeveniment viewer o tauler de control al Centre de gestió de potència de foc a la informació rellevant del recurs extern. Això us permet reunir ràpidament el context al voltant d'un esdeveniment específic en funció de les seves adreces IP, ports, protocol, domini i/o hash SHA 256. Per exampSuposem que esteu mirant el giny del tauler d'atacants principals i voleu obtenir més informació sobre una de les adreces IP d'origen enumerades. Voleu veure quina informació publica Talos sobre aquesta adreça IP, així que trieu el recurs "IP Talos". Els Talos web El lloc s'obre a una pàgina amb informació sobre aquesta adreça IP específica. Podeu triar entre un conjunt d'enllaços predefinits als serveis d'intel·ligència d'amenaces de Cisco i de tercers d'ús habitual, i afegir enllaços personalitzats a altres webserveis basats en -i als SIEM o altres productes que tinguin a web interfície. Tingueu en compte que alguns recursos poden requerir un compte o la compra d'un producte.

Sobre la gestió de recursos de llançament creuat contextuals

- Gestionar l'exterior webrecursos basats en la pàgina Anàlisi > Avançat > Llançament creuat contextual.

Excepció:

Gestioneu els enllaços de llançament creuat a un dispositiu Secure Network Analytics seguint el procediment a Configurar els enllaços de llançament creuat per a Secure Network Analytics.

- Els recursos predefinits que ofereix Cisco estan marcats amb el logotip de Cisco. La resta d'enllaços són recursos de tercers.

- Podeu desactivar o suprimir qualsevol recurs que no necessiteu, o podeu canviar-los el nom, per exempleampli prefixant un nom amb una "z" minúscula perquè el recurs s'ordena al final de la llista. La desactivació d'un recurs de llançament creuat el desactiva per a tots els usuaris. No podeu restablir els recursos suprimits, però els podeu tornar a crear.

- Per afegir un recurs, vegeu Afegir recursos de llançament creuat contextuals.

Requisits per als recursos de llançament creuat contextuals personalitzats

Quan afegiu recursos de llançament creuat contextuals personalitzats:

- Els recursos han de ser accessibles mitjançant web navegador.

- Només s'admeten els protocols http i https.

- Només s'admeten les sol·licituds GET; Les sol·licituds POST no ho són.

- Codificació de variables en URLs no és compatible. Tot i que les adreces IPv6 poden requerir la codificació de separadors de dos punts, la majoria de serveis no requereixen aquesta codificació.

- Es poden configurar fins a 100 recursos, inclosos els recursos predefinits.

- Heu de ser un usuari administrador o analista de seguretat per crear un llançament creuat, però també podeu ser un analista de seguretat de només lectura per utilitzar-los.

Afegiu recursos de llançament creuat contextuals

- Podeu afegir recursos de llançament creuat contextuals, com ara serveis d'intel·ligència d'amenaces i eines de gestió d'esdeveniments i informació de seguretat (SIEM).

- En els desplegaments multidominis, podeu veure i utilitzar recursos als dominis pare, però només podeu crear i editar recursos al domini actual. El nombre total de recursos en tots els dominis està limitat a 100.

Abans de començar

- Si esteu afegint enllaços a un dispositiu Secure Network Analytics, comproveu si els enllaços que voleu ja existeixen; la majoria dels enllaços es creen automàticament quan configureu Cisco Security Analytics and Logging (On Premises).

- Consulteu Requisits per als recursos de llançament creuat contextuals personalitzats.

- Si cal per al recurs, enllaçareu, creareu o obtindreu un compte i les credencials necessàries per accedir-hi. Opcionalment, assigneu i distribuïu credencials per a cada usuari que necessiti accés.

- Determineu la sintaxi de l'enllaç de consulta per al recurs al qual enllaçareu:

- Accediu al recurs mitjançant el navegador i, utilitzant la documentació d'aquest recurs segons sigui necessari, formuleu l'enllaç de consulta necessari per cercar un s específic.ampfitxer del tipus d'informació que voleu que trobi el vostre enllaç de consulta, com ara una adreça IP.

- Executeu la consulta i copieu el resultat URL des de la barra d'ubicació del navegador.

- Per example, és possible que tingueu la consulta URL https://www.talosintelligence.com/reputation_center/lookup?search=10.10.10.10.

Procediment

- Pas 1

Trieu Anàlisi > Avançat > Llançament creuat contextual. - Pas 2 Feu clic a Nou llançament creuat.

Al formulari que apareix, tots els camps marcats amb un asterisc requereixen un valor. - Pas 3 Introduïu un nom de recurs únic.

- Pas 4 Enganxeu el treball URL cadena del vostre recurs al URL Camp de plantilla.

- Pas 5 Substituïu les dades específiques (com ara una adreça IP) a la cadena de consulta per una variable adequada: col·loqueu el cursor i feu clic a una variable (per exemple,ample, ip) una vegada per inserir la variable.

- En l'exampli de la secció "Abans de començar" anterior, el resultat URL podria ser https://www.talosintelligence.com/reputation_center/lookup?search={ip}.

- Quan s'utilitza l'enllaç de llançament creuat contextual, la variable {ip} al fitxer URL se substituirà per l'adreça IP en què l'usuari faci clic amb el botó dret en l'esdeveniment viewer o tauler de control.

- Per obtenir una descripció de cada variable, passeu el cursor per sobre de la variable.

- Podeu crear diversos enllaços de llançament creuat contextuals per a una única eina o servei, utilitzant diferents variables per a cadascun.

- Pas 6 Feu clic a Prova amb examples dades (

) per provar el vostre enllaç amb examples dades.

) per provar el vostre enllaç amb examples dades. - Pas 7 Solucioneu qualsevol problema.

- Pas 8 Feu clic a Desa.

Investigueu els esdeveniments mitjançant el llançament creuat contextual

Abans de començar

Si el recurs al qual accedireu requereix credencials, assegureu-vos de tenir aquestes credencials.

Procediment

- Pas 1 Aneu a una de les pàgines següents al Centre de gestió de potència de foc que mostra els esdeveniments:

- Un tauler de control (Acabatview > Taulers), o bé

- Un esdeveniment viewer pàgina (qualsevol opció del menú del menú Anàlisi que inclogui una taula d'esdeveniments.)

- Pas 2 Feu clic amb el botó dret a l'esdeveniment d'interès i trieu el recurs de llançament creuat contextual que voleu utilitzar.

- Si cal, desplaceu-vos cap avall al menú contextual per veure totes les opcions disponibles.

- El tipus de dades en què feu clic amb el botó dret determina les opcions que veieu; per exampSi feu clic amb el botó dret en una adreça IP, només veureu les opcions de llançament creuat contextuals que siguin rellevants per a les adreces IP.

- Així, per example, per obtenir informació sobre amenaces de Cisco Talos sobre una adreça IP d'origen al giny del tauler Top Attackers, trieu Talos SrcIP o Talos IP.

- Si un recurs inclou diverses variables, l'opció per triar aquest recurs només està disponible per als esdeveniments que tenen un únic valor possible per a cada variable inclosa.

- El recurs de llançament creuat contextual s'obre en una finestra del navegador independent.

- La consulta pot trigar un temps a processar-se, depenent de la quantitat de dades a consultar, la velocitat i la demanda del recurs, etc.

- Pas 3 Inicieu la sessió al recurs si cal.

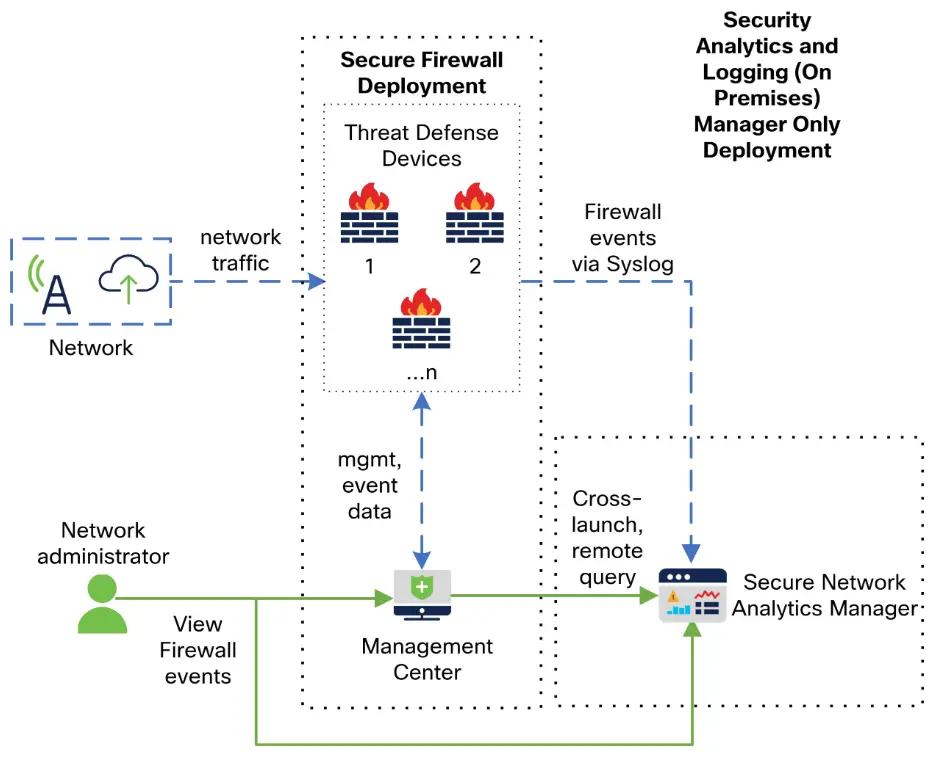

Configureu els enllaços de llançament creuat per a l'anàlisi de xarxa segura

- Podeu fer un llançament creuat des de les dades d'esdeveniments a Firepower amb les dades relacionades del vostre dispositiu Secure Network Analytics.

- Per obtenir més informació sobre el producte Secure Network Analytics, vegeu https://www.cisco.com/c/en/us/products/security/security-analytics-logging/index.html.

- Per obtenir informació general sobre el llançament creuat contextual, vegeu Investigar esdeveniments mitjançant el llançament creuat contextual.

- Utilitzeu aquest procediment per configurar ràpidament un conjunt d'enllaços de llançament creuat al vostre dispositiu Secure Network Analytics.

Nota

- Si més endavant necessiteu fer canvis en aquests enllaços, torneu a aquest procediment; no podeu fer canvis directament a la pàgina de llista de llançament creuat contextual.

- Podeu crear manualment enllaços addicionals per fer un llançament creuat al vostre dispositiu Secure Network Analytics mitjançant el procediment de Afegeix recursos de llançament creuat contextuals, però aquests enllaços serien independents dels recursos creats automàticament i, per tant, haurien de ser gestionats manualment (suprimits, actualitzats, etc.)

Abans de començar

- Heu de tenir un dispositiu Secure Network Analytics implementat i en funcionament.

- Si voleu enviar dades de Firepower al vostre dispositiu Secure Network Analytics mitjançant Cisco Security Analytics and Logging (on premises), consulteu Emmagatzematge remot de dades en un dispositiu Secure Network Analytics.

Procediment

- Pas 1 Seleccioneu Sistema > Registre > Anàlisi i registre de seguretat.

- Pas 2 Activeu la funció.

- Pas 3 Introduïu el nom d'amfitrió o l'adreça IP i el port del vostre dispositiu Secure Network Analytics. El port predeterminat és 443.

- Pas 4 Feu clic a Desa.

- Pas 5 Verifiqueu els vostres nous enllaços de llançament creuat: seleccioneu Anàlisi > Avançat > Llançament creuat contextual. Si necessiteu fer canvis, torneu a aquest procediment; no podeu fer canvis directament a la pàgina de llista de llançament creuat contextual.

Què fer després

- Per fer un llançament creuat d'un esdeveniment a l'esdeveniment Secure Network Analytics vieweh, necessitareu les vostres credencials de Secure Network Analytics.

- Per llançament creuat d'un esdeveniment a l'esdeveniment FMC viewer o tauler, feu clic amb el botó dret a la cel·la de la taula d'un esdeveniment rellevant i trieu l'opció adequada.

- La consulta pot trigar un temps a processar-se, depenent de la quantitat de dades a consultar, la velocitat i la demanda de la Consola de gestió de Stealthwatch, etc.

Sobre l'enviament de missatges Syslog per a esdeveniments de seguretat

- Podeu enviar dades relacionades amb la connexió, la intel·ligència de seguretat, la intrusió i file i esdeveniments de programari maliciós mitjançant syslog a una eina de gestió d'esdeveniments i informació de seguretat (SIEM) o una altra solució externa d'emmagatzematge i gestió d'esdeveniments.

- Aquests esdeveniments també s'anomenen esdeveniments Snort®.

Sobre la configuració del sistema per enviar dades d'esdeveniments de seguretat a Syslog

Per configurar el sistema per enviar syslogs d'esdeveniments de seguretat, haureu de saber el següent:

- Pràctiques recomanades per configurar la missatgeria Syslog d'esdeveniments de seguretat

- Ubicacions de configuració per a Syslogs d'esdeveniments de seguretat

- Configuració de la plataforma FTD que s'aplica als missatges de Syslog d'esdeveniments de seguretat

- Si feu canvis a la configuració del syslog en qualsevol política, heu de tornar a desplegar perquè els canvis tinguin efecte.

Pràctiques recomanades per configurar la missatgeria Syslog d'esdeveniments de seguretat

| Dispositiu i versió | Configuració Ubicació |

| Tots | Si utilitzareu Syslog o emmagatzemar esdeveniments externament, eviteu els caràcters especials als noms dels objectes, com ara els noms de les polítiques i les regles. Els noms dels objectes no han de contenir caràcters especials, com ara comes, que l'aplicació receptora pugui utilitzar com a separadors. |

| Defensa d'amenaça de potència de foc | 1. Configura la configuració de la plataforma FTD (Dispositius > Configuració de la plataforma > Configuració de la defensa contra amenaces > Syslog.)

Vegeu també la configuració de la plataforma FTD que s'aplica als missatges de Syslog d'esdeveniments de seguretat. 2. A la pestanya Registre de la política de control d'accés, opteu per utilitzar la configuració de la plataforma FTD. 3. (Per a esdeveniments d'intrusió) Configura les polítiques d'intrusió per utilitzar la configuració de la pestanya Registre de la política de control d'accés. (Aquest és el valor predeterminat).

No es recomana anul·lar cap d'aquests paràmetres. Per obtenir detalls essencials, vegeu Enviar missatges de Syslog d'esdeveniments de seguretat des de dispositius FTD. |

| Tots els altres dispositius | 1. Creeu una resposta d'alerta.

2. Configureu la política de control d'accés Logging per utilitzar la resposta d'alerta. 3. (Per a esdeveniments d'intrusió) Configureu la configuració del syslog a les polítiques d'intrusió. Per obtenir informació completa, vegeu Envia missatges de Syslog d'esdeveniments de seguretat des de dispositius clàssics. |

Envia missatges de Syslog d'esdeveniments de seguretat des de dispositius FTD

Aquest procediment documenta la configuració de les millors pràctiques per enviar missatges de syslog per a esdeveniments de seguretat (connexió, connexió relacionada amb la seguretat, intrusió, file, i esdeveniments de programari maliciós) dels dispositius Firepower Threat Defense.

Nota

Molts paràmetres del syslog de Firepower Threat Defense no són aplicables als esdeveniments de seguretat. Configureu només les opcions descrites en aquest procediment.

Abans de començar

- A FMC, configureu polítiques per generar esdeveniments de seguretat i verifiqueu que els esdeveniments que espereu veure apareguin a les taules aplicables al menú Anàlisi.

- Recolliu l'adreça IP, el port i el protocol del servidor syslog (UDP o TCP):

- Assegureu-vos que els vostres dispositius puguin arribar als servidors syslog.

- Confirmeu que els servidors syslog poden acceptar missatges remots.

- Per obtenir informació important sobre el registre de connexions, consulteu el capítol sobre el registre de connexions.

Procediment

- Pas 1 Configureu la configuració de syslog per al vostre dispositiu Firepower Threat Defense:

- Feu clic a Dispositius > Configuració de la plataforma.

- Editeu la política de configuració de la plataforma associada al vostre dispositiu Firepower Threat Defense.

- Al panell de navegació esquerre, feu clic a Syslog.

- Feu clic a Servidors Syslog i feu clic a Afegeix per introduir el servidor, el protocol, la interfície i la informació relacionada. Si teniu preguntes sobre les opcions d'aquesta pàgina, consulteu Configuració d'un servidor Syslog.

- Feu clic a Configuració de Syslog i configureu els paràmetres següents:

- Activa Timestamp a Missatges Syslog

- Timestamp Format

- Activa l'identificador de dispositiu Syslog

- Feu clic a Configuració de registre.

- Seleccioneu si voleu enviar syslogs o no en format EMBLEMA.

- Desa la configuració.

- Pas 2 Configureu la configuració general de registre per a la política de control d'accés (inclòs file i registre de programari maliciós):

- Feu clic a Polítiques > Control d'accés.

- Editeu la política de control d'accés aplicable.

- Feu clic a Registre.

- Seleccioneu FTD 6.3 i posteriors: feu servir la configuració de syslog configurada a la política de configuració de la plataforma FTD desplegada al dispositiu.

- (Opcional) Seleccioneu una gravetat de Syslog.

- Si enviaràs file i esdeveniments de programari maliciós, seleccioneu Envia missatges Syslog per File i esdeveniments de programari maliciós.

- Feu clic a Desa.

- Pas 3 Activeu el registre d'esdeveniments de connexió relacionats amb la seguretat per a la política de control d'accés:

- A la mateixa política de control d'accés, feu clic a la pestanya Security Intelligence.

- A cadascuna de les ubicacions següents, feu clic a Registre (

) i habiliteu l'inici i el final de les connexions i el servidor Syslog:

) i habiliteu l'inici i el final de les connexions i el servidor Syslog:

- Al costat de la política de DNS.

- Al quadre Llista de bloqueig, per a Xarxes i per URLs.

- Feu clic a Desa.

- Pas 4 Activeu el registre de syslog per a cada regla de la política de control d'accés:

- A la mateixa política de control d'accés, feu clic a la pestanya Regles.

- Feu clic a una regla per editar-la.

- Feu clic a la pestanya Registre de la regla.

- Trieu si voleu registrar l'inici o el final de les connexions, o tots dos.

(El registre de connexió genera moltes dades; el registre tant al principi com al final genera aproximadament el doble de dades. No totes les connexions es poden registrar tant al principi com al final). - Si inicieu sessió file esdeveniments, seleccioneu Registre Files.

- Habiliteu el servidor Syslog.

- Verifiqueu que la regla sigui "Usant la configuració de syslog predeterminada al registre de control d'accés".

- Feu clic a Afegeix.

- Repetiu per a cada regla de la política.

- Pas 5 Si enviareu esdeveniments d'intrusió:

- Aneu a la política d'intrusions associada a la vostra política de control d'accés.

- A la vostra política d'intrusió, feu clic a Configuració avançada > Alerta de Syslog > Activat.

- Si cal, feu clic a Edita

- Introduïu opcions:

Opció Valor Amfitrió de registre A menys que envieu missatges de syslog d'esdeveniments d'intrusió a un servidor de syslog diferent del que enviareu altres missatges de syslog, deixeu-ho en blanc per utilitzar la configuració que heu configurat anteriorment. Instal·lació Aquesta configuració només s'aplica si especifiqueu un amfitrió de registre en aquesta pàgina. Per obtenir descripcions, vegeu Instal·lacions d'alertes de Syslog.

Severitat Aquesta configuració només s'aplica si especifiqueu un amfitrió de registre en aquesta pàgina. Per obtenir descripcions, vegeu Nivells de gravetat de Syslog.

- Feu clic a Enrere.

- Feu clic a Informació de la política al panell de navegació esquerre.

- Feu clic a Comenta els canvis.

Què fer després

- (Opcional) Configura diferents paràmetres de registre per a polítiques i regles individuals. Consulteu les files de la taula aplicables a Ubicacions de configuració per a Syslogs per a esdeveniments de connexió i intel·ligència de seguretat (tots els dispositius).

- Aquests paràmetres requeriran respostes d'alerta de syslog, que es configuren tal com es descriu a Creació d'una resposta d'alerta de Syslog. No utilitzen la configuració de la plataforma que heu configurat en aquest procediment.

- Per configurar el registre de registre d'esdeveniments de seguretat per a dispositius clàssics, vegeu Envia missatges de registre d'esdeveniments de seguretat des de dispositius clàssics.

- Si heu acabat de fer canvis, implementeu els vostres canvis als dispositius gestionats.

Envia missatges de Syslog d'esdeveniments de seguretat des de dispositius clàssics

Abans de començar

- Configura polítiques per generar esdeveniments de seguretat.

- Assegureu-vos que els vostres dispositius puguin arribar als servidors syslog.

- Confirmeu que els servidors syslog poden acceptar missatges remots.

- Per obtenir informació important sobre el registre de connexions, consulteu el capítol sobre el registre de connexions.

Procediment

- Pas 1 Configureu una resposta d'alerta per als vostres dispositius clàssics: consulteu Creació d'una resposta d'alerta de Syslog.

- Pas 2 Configureu la configuració de syslog a la política de control d'accés:

- Feu clic a Polítiques > Control d'accés.

- Editeu la política de control d'accés aplicable.

- Feu clic a Registre.

- Seleccioneu Envia mitjançant una alerta de syslog específica.

- Seleccioneu l'alerta de Syslog que heu creat més amunt.

- Feu clic a Desa.

- Pas 3 Si enviaràs file i esdeveniments de programari maliciós:

- Seleccioneu Envia missatges Syslog per File i esdeveniments de programari maliciós.

- Feu clic a Desa.

- Pas 4 Si enviareu esdeveniments d'intrusió:

- Aneu a la política d'intrusions associada a la vostra política de control d'accés.

- A la vostra política d'intrusió, feu clic a Configuració avançada > Alerta de Syslog > Activat.

- Si cal, feu clic a Edita

- Introduïu opcions:

Opció Valor Amfitrió de registre A menys que envieu missatges de syslog d'esdeveniments d'intrusió a un servidor de syslog diferent del que enviareu altres missatges de syslog, deixeu-ho en blanc per utilitzar la configuració que heu configurat anteriorment. Instal·lació Aquesta configuració només s'aplica si especifiqueu un amfitrió de registre en aquesta pàgina. Consulteu les instal·lacions d'alerta de Syslog.

Severitat Aquesta configuració només s'aplica si especifiqueu un amfitrió de registre en aquesta pàgina. Consulteu els nivells de gravetat de Syslog.

- Feu clic a Enrere.

- Feu clic a Informació de la política al panell de navegació esquerre.

- Feu clic a Comenta els canvis.

Què fer després

- (Opcional) Configureu diferents paràmetres de registre per a regles de control d'accés individuals. Consulteu les files de la taula aplicables a Ubicacions de configuració per a Syslogs per a esdeveniments de connexió i intel·ligència de seguretat (tots els dispositius). Aquests paràmetres requeriran respostes d'alerta de syslog, que es configuren tal com es descriu a Creació d'una resposta d'alerta de Syslog. No utilitzen la configuració que heu configurat anteriorment.

- Per configurar el registre de syslog d'esdeveniments de seguretat per a dispositius FTD, vegeu Enviar missatges de Syslog d'esdeveniments de seguretat des de dispositius FTD.

Ubicacions de configuració per a Syslogs d'esdeveniments de seguretat

- Ubicacions de configuració per a Syslogs per a esdeveniments de connexió i intel·ligència de seguretat (tots els dispositius)12

- Ubicacions de configuració per a Syslogs per a esdeveniments d'intrusió (dispositius FTD)

- Ubicacions de configuració per a Syslogs per a esdeveniments d'intrusió (dispositius diferents de FTD)

- Ubicacions de configuració per a Syslogs per File i Esdeveniments de programari maliciós

Ubicacions de configuració per a Syslogs per a esdeveniments de connexió i intel·ligència de seguretat (tots els dispositius)

Hi ha molts llocs per configurar la configuració del registre. Utilitzeu la taula següent per assegurar-vos que configureu les opcions que necessiteu.

Important

- Presteu molta atenció a l'hora de configurar els paràmetres de syslog, especialment quan feu servir els valors per defecte heretats d'altres configuracions. És possible que algunes opcions NO estiguin disponibles per a tots els models de dispositius gestionats i versions de programari, tal com s'indica a la taula següent.

- Per obtenir informació important a l'hora de configurar el registre de connexió, consulteu el capítol sobre el registre de connexió.

| Configuració Ubicació | Descripció i Més Informació |

| Dispositius > Configuració de la plataforma, política de configuració de la defensa d'amenaces, Syslog | Aquesta opció només s'aplica als dispositius Firepower Threat Defense.

Els paràmetres que configureu aquí es poden especificar a la configuració de registre d'una política de control d'accés i, a continuació, utilitzar-los o substituir-los al la resta de polítiques i normes d'aquesta taula. Vegeu Configuració de la plataforma FTD que s'aplica als missatges de Syslog d'esdeveniments de seguretat i Sobre Syslog i subtemes. |

| Polítiques > Control d'accés, , Enregistrament | Els paràmetres que configureu aquí són els paràmetres predeterminats per als syslogs per a tots els esdeveniments d'intel·ligència de seguretat i connexió, tret que anul·leu els valors predeterminats de les polítiques i regles descendents a les ubicacions especificades a les files restants d'aquesta taula.

Configuració recomanada per als dispositius FTD: Utilitzeu la configuració de la plataforma FTD. Per obtenir més informació, vegeu Configuració de la plataforma FTD que s'aplica als missatges de Syslog d'esdeveniments de seguretat i Sobre Syslog i subtemes. Configuració necessària per a tots els altres dispositius: utilitzeu una alerta de syslog. Si especifiqueu una alerta de syslog, consulteu Creació d'una resposta d'alerta de syslog. Per obtenir més informació sobre la configuració de la pestanya Registre, vegeu Configuració de registre per a polítiques de control d'accés. |

| Polítiques > Control d'accés, , Normes, Acció per defecte fila,

Enregistrament ( |

Configuració de registre per a l'acció predeterminada associada a una política de control d'accés.

Vegeu informació sobre el registre al capítol Regles de control d'accés i Registre de connexions amb una acció predeterminada de política. |

| Polítiques > Control d'accés, , Normes, , Enregistrament | Configuració de registre d'una regla concreta en una política de control d'accés.

Consulteu la informació sobre el registre al capítol Regles de control d'accés. |

| Polítiques > Control d'accés, , Intel·ligència de seguretat,

Enregistrament ( |

Configuració de registre per a les llistes de bloqueig de Security Intelligence. Feu clic en aquests botons per configurar:

• Opcions de registre de la llista de bloqueig de DNS • URL Opcions de registre de llista de bloqueig • Opcions de registre de la llista de bloqueig de xarxa (per a adreces IP de la llista bloquejada)

Consulteu Configurar la intel·ligència de seguretat, inclosa la secció de requisits previs i els subtemes i els enllaços. |

| Polítiques > SSL, ,

Acció per defecte fila, Enregistrament ( |

Configuració de registre per a l'acció predeterminada associada a una política SSL.

Consulteu Registre de connexions amb una acció predeterminada de política. |

| Polítiques > SSL, , , Enregistrament | Configuració de registre per a regles SSL.

Vegeu Components de la regla TLS/SSL. |

| Polítiques > Prefiltre, ,

Acció per defecte fila, Enregistrament ( |

Configuració de registre de l'acció predeterminada associada a una política de prefiltre.

Consulteu Registre de connexions amb una acció predeterminada de política. |

| Polítiques > Prefiltre, ,

, Enregistrament |

Configuració de registre per a cada regla de prefiltre en una política de prefiltre.

Vegeu Components de la regla del túnel i del prefiltre |

| Polítiques > Prefiltre, ,

, Enregistrament |

Configuració de registre per a cada regla de túnel en una política de prefiltre.

Vegeu Components de la regla del túnel i del prefiltre |

| Paràmetres addicionals de syslog per a configuracions de clúster FTD: | El capítol Clústering for the Firepower Threat Defense té múltiples referències a syslog; cerqueu "syslog" al capítol. |

Ubicacions de configuració per a Syslogs per a esdeveniments d'intrusió (dispositius FTD)

Podeu especificar la configuració de syslog per a polítiques d'intrusió en diversos llocs i, opcionalment, heretar la configuració de la política de control d'accés o la configuració de la plataforma FTD o ambdues.

| Configuració Ubicació | Descripció i Més Informació |

| Dispositius > Plataforma Configuració, política de configuració de la defensa d'amenaces, Syslog | Les destinacions Syslog que configureu aquí es poden especificar a la pestanya Registre d'una política de control d'accés que pot ser la predeterminada per a una política d'intrusió.

Vegeu Configuració de la plataforma FTD que s'aplica als missatges de Syslog d'esdeveniments de seguretat i Sobre Syslog i subtemes. |

| Polítiques > Control d'accés, , Enregistrament | Configuració per defecte per a la destinació de syslog per a intrusions

esdeveniments, si la política d'intrusió no especifica altres amfitrions de registre. Vegeu Configuració de registre per a polítiques de control d'accés. |

| Polítiques > Intrusió, , Configuració avançada, activar Alerta de Syslog, feu clic Edita | Per especificar col·lectors de syslog diferents de les destinacions especificades a la pestanya Registre de política de control d'accés i per especificar la facilitat i la gravetat, vegeu Configuració d'alertes de Syslog per a esdeveniments d'intrusió.

Si voleu utilitzar el Severitat or Instal·lació o tots dos tal com es configuren a la política d'intrusions, també ho heu de fer configureu els amfitrions de registre a la política. Si utilitzeu els amfitrions de registre especificats a la política de control d'accés, no s'utilitzaran la gravetat i la facilitat especificades a la política d'intrusió. |

Ubicacions de configuració per a Syslogs per a esdeveniments d'intrusió (dispositius diferents de FTD)

- (Per defecte) Política de control d'accés Configuració de registre per a polítiques de control d'accés, SI especifiqueu una alerta de syslog (vegeu Creació d'una resposta d'alerta de Syslog).

- O vegeu Configuració d'alertes de Syslog per a esdeveniments d'intrusió.

De manera predeterminada, la política d'intrusió utilitza la configuració de la pestanya Registre de la política de control d'accés. Si no s'hi configuren els paràmetres aplicables a dispositius diferents de FTD, no s'enviaran syslogs per a dispositius diferents de FTD i no apareixerà cap avís.

Ubicacions de configuració per a Syslogs per File i Esdeveniments de programari maliciós

| Configuració Ubicació | Descripció i Més Informació |

| En una política de control d'accés:

Polítiques > Control d'accés, , Enregistrament |

Aquesta és la ubicació principal per configurar el sistema per enviar syslogs file i esdeveniments de programari maliciós.

Si no utilitzeu la configuració del syslog a la configuració de la plataforma FTD, també heu de crear una resposta d'alerta. Vegeu Creació d'una resposta d'alerta de Syslog. |

| Configuració Ubicació | Descripció i Més Informació |

| A la configuració de la plataforma Firepower Threat Defense:

Dispositius > Plataforma Configuració, política de configuració de la defensa d'amenaces, Syslog |

Aquests paràmetres només s'apliquen als dispositius de Firepower Threat Defense amb versions compatibles i només si configureu la pestanya Registre a la política de control d'accés per utilitzar la configuració de la plataforma FTD.

Vegeu Configuració de la plataforma FTD que s'aplica als missatges de Syslog d'esdeveniments de seguretat i Sobre Syslog i subtemes. |

| En una regla de control d'accés:

Polítiques > Control d'accés, , , Enregistrament |

Si no utilitzeu la configuració del syslog a la configuració de la plataforma FTD, també heu de crear una resposta d'alerta. Vegeu Creació d'una resposta d'alerta de Syslog. |

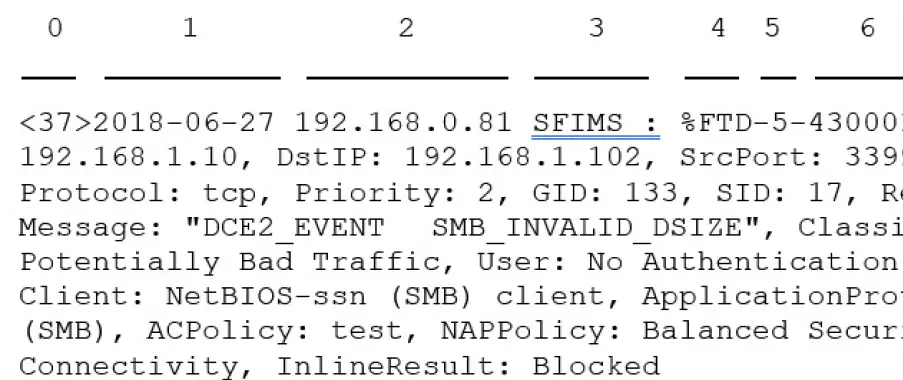

Anatomia dels missatges de Syslog d'esdeveniments de seguretat

Exampmissatge d'esdeveniment de seguretat de FTD (Intrusion Event)

Taula 1: Components dels missatges Syslog d'esdeveniments de seguretat

| Item Número in Sample Missatge | Capçalera Element | Descripció |

| 0 | PRI | El valor de prioritat que representa tant la instal·lació com la gravetat de l'alerta. El valor només apareix als missatges de syslog quan activeu el registre en format EMBLEM mitjançant la configuració de la plataforma FMC. Si tu

habiliteu el registre d'esdeveniments d'intrusió mitjançant la pestanya de registre de la política de control d'accés, el valor PRI es mostra automàticament als missatges del syslog. Per obtenir informació sobre com habilitar el format EMBLEM, vegeu Habilita el registre i Configura la configuració bàsica. Per obtenir informació sobre PRI, vegeu RFC5424. |

| 1 | Timestamp | Data i hora en què s'ha enviat el missatge syslog des del dispositiu.

• (Syslogs enviats des de dispositius FTD) Per als syslogs enviats mitjançant la configuració de la política de control d'accés i els seus descendents, o si s'especifica per utilitzar aquest format a la configuració de la plataforma FTD, el format de data és el format definit a la ISO 8601.amp format tal com s'especifica a la RFC 5424 (aaaa-MM-ddTHH:mm:ssZ), on la lletra Z indica la zona horària UTC. • (Syslogs enviats des de la resta de dispositius) Per als syslogs enviats mitjançant la configuració de la política de control d'accés i els seus descendents, el format de data és el format definit a la norma ISO 8601.amp format tal com s'especifica a la RFC 5424 (aaaa-MM-ddTHH:mm:ssZ), on la lletra Z indica la zona horària UTC. • En cas contrari, és el mes, el dia i l'hora de la zona horària UTC, encara que la zona horària no s'indica.

Per configurar el tempsamp a la configuració de la plataforma FTD, vegeu Configuració de la configuració de Syslog. |

| 2 | Dispositiu o interfície des del qual s'ha enviat el missatge.

Això pot ser: • Adreça IP de la interfície • Nom d'amfitrió del dispositiu • Identificador de dispositiu personalitzat |

(Per als syslog enviats des de dispositius FTD)

Si el missatge syslog s'ha enviat mitjançant la configuració de la plataforma FTD, aquest és el valor configurat a Configuració de Syslog per al Activa l'identificador de dispositiu Syslog opció, si s'especifica. En cas contrari, aquest element no està present a la capçalera. Per configurar aquesta configuració a la configuració de la plataforma FTD, vegeu Configuració de la configuració de Syslog. |

| 3 | Valor personalitzat | Si el missatge s'ha enviat mitjançant una resposta d'alerta, aquesta és la Tag valor configurat a la resposta d'alerta que va enviar el missatge, si està configurat. (Vegeu Creació d'una resposta d'alerta de Syslog.)

En cas contrari, aquest element no està present a la capçalera. |

| 4 | %FTD

%NGIPS |

Tipus de dispositiu que ha enviat el missatge.

• %FTD és Firepower Threat Defense • %NGIPS són tots els altres dispositius |

| 5 | Severitat | La gravetat especificada a la configuració del syslog per a la política que ha activat el missatge.

Per obtenir descripcions de gravetat, vegeu Nivells de gravetat o Nivells de gravetat de Syslog. |

| 6 | Identificador del tipus d'esdeveniment | • 430001: Esdeveniment d'intrusió

• 430002: Es va registrar l'esdeveniment de connexió a l'inici de la connexió • 430003: esdeveniment de connexió registrat al final de la connexió

• 430004: File esdeveniment • 430005: File esdeveniment de programari maliciós |

| — | Instal·lació | Vegeu la instal·lació a Missatges Syslog d'esdeveniments de seguretat |

| — | La resta del missatge | Camps i valors separats per dos punts.

Els camps amb valors buits o desconeguts s'ometen dels missatges. Per a les descripcions dels camps, vegeu: • Camps d'esdeveniments de connexió i intel·ligència de seguretat. • Camps d'esdeveniments d'intrusió • File i camps d'esdeveniments de programari maliciós

Nota Les llistes de descripció de camp inclouen camps de syslog i camps visibles a l'esdeveniment viewer (opcions de menú al menú Anàlisi al Centre de gestió de potència de foc web interfície.) Els camps disponibles mitjançant Syslog s'etiqueten com a tal. Alguns camps visibles a l'esdeveniment viewer no estan disponibles a través de syslog. A més, alguns camps de syslog no s'inclouen a l'esdeveniment viewer (però pot estar disponible mitjançant la cerca), i alguns camps estan combinats o separats. |

Instal·lació en Missatges Syslog d'esdeveniments de seguretat

Els valors de les instal·lacions generalment no són rellevants als missatges de syslog per a esdeveniments de seguretat. Tanmateix, si necessiteu una instal·lació, utilitzeu la taula següent:

| Dispositiu | Per incloure la instal·lació als esdeveniments de connexió | A Inclou Instal·lació in Esdeveniments d'intrusió | Ubicació al missatge de Syslog |

| FTD | Utilitzeu l'opció EMBLEMA a la configuració de la plataforma FTD.

La facilitat és sempre ALERTA per als esdeveniments de connexió quan s'envien missatges de syslog mitjançant la configuració de la plataforma FTD. |

Utilitzeu l'opció EMBLEMA a la configuració de la plataforma FTD o

configureu el registre mitjançant la configuració de syslog a la política d'intrusions. Si utilitzeu la política d'intrusió, també heu d'especificar l'amfitrió de registre a la configuració de la política d'intrusió. |

La funció no apareix a la capçalera del missatge, però el col·lector de syslog pot derivar el valor

basat en RFC 5424, secció 6.2.1. |

| Habilita les alertes de syslog i

configurar la facilitat i la gravetat de la política d'intrusió. Consulteu Configuració d'alertes de Syslog per a esdeveniments d'intrusió. |

|||

| Dispositius diferents de FTD | Utilitzeu una resposta d'alerta. | Utilitzeu la configuració Syslog a la configuració avançada de la política d'intrusions o una resposta d'alerta identificada a la pestanya Registre de la política de control d'accés. |

Per obtenir més informació, vegeu Instal·lacions i gravetats per a les alertes de Syslog d'intrusió i Creació d'una resposta d'alerta de Syslog.

Tipus de missatges Firepower Syslog

Firepower pot enviar diversos tipus de dades de syslog, tal com es descriu a la taula següent:

| Tipus de dades Syslog | Mireu |

| Registres d'auditoria de FMC | Transmet els registres d'auditoria a Syslog i al capítol Auditoria del sistema |

| Registres d'auditoria de dispositius clàssics (ASA FirePOWER, NGIPSv) | Transmet els registres d'auditoria des de dispositius clàssics i el capítol Auditoria del sistema

Ordre CLI: syslog |

| Registres relacionats amb l'estat del dispositiu i la xarxa dels dispositius FTD | Sobre Syslog i subtemes |

| Connexió, intel·ligència de seguretat i registres d'esdeveniments d'intrusió dels dispositius FTD | Sobre la configuració del sistema per enviar dades d'esdeveniments de seguretat a Syslog. |

| Connexió, intel·ligència de seguretat i registres d'esdeveniments d'intrusió des de dispositius clàssics | Sobre la configuració del sistema per enviar dades d'esdeveniments de seguretat a Syslog |

| Registres per file i esdeveniments de programari maliciós | Sobre la configuració del sistema per enviar dades d'esdeveniments de seguretat a Syslog |

Limitacions de Syslog per a esdeveniments de seguretat

- Si utilitzareu Syslog o emmagatzemar esdeveniments externament, eviteu els caràcters especials als noms dels objectes, com ara els noms de les polítiques i les regles. Els noms dels objectes no han de contenir caràcters especials, com ara comes, que l'aplicació receptora pugui utilitzar com a separadors.

- Els esdeveniments poden trigar fins a 15 minuts a aparèixer al vostre col·lector de syslog.

- Dades per al següent file i els esdeveniments de programari maliciós no estan disponibles mitjançant Syslog:

- Esdeveniments retrospectius

- Esdeveniments generats per AMP per a punts finals

Transmissió del servidor eStreamer

- Event Streamer (eStreamer) us permet transmetre diversos tipus de dades d'esdeveniments des d'un centre de gestió de Firepower a una aplicació client desenvolupada a mida. Per obtenir més informació, consulteu la Guia d'integració de Firepower System Event Streamer.

- Abans que l'aparell que voleu utilitzar com a servidor d'eStreamer pugui començar a transmetre esdeveniments d'eStreamer a un client extern, heu de configurar el servidor d'eStreamer per enviar esdeveniments als clients, proporcionar informació sobre el client i generar un conjunt de credencials d'autenticació per utilitzar-lo en establir la comunicació. Podeu realitzar totes aquestes tasques des de la interfície d'usuari de l'aparell. Un cop desada la vostra configuració, els esdeveniments que heu seleccionat es reenviaran als clients d'eStreamer quan ho sol·licitin.

- Podeu controlar quins tipus d'esdeveniments pot transmetre el servidor eStreamer als clients que els sol·licitin.

Taula 2: Tipus d'esdeveniments transmissibles pel servidor eStreamer

| Esdeveniment Tipus | Descripció |

| Esdeveniments d'intrusió | esdeveniments d'intrusió generats pels dispositius gestionats |

| Dades del paquet d'esdeveniments d'intrusió | paquets associats amb esdeveniments d'intrusió |

| Dades addicionals d'esdeveniments d'intrusió | dades addicionals associades a un esdeveniment d'intrusió, com ara les adreces IP d'origen d'un client que es connecta a a web servidor mitjançant un servidor intermediari HTTP o un equilibrador de càrrega |

| Esdeveniments de descoberta | Esdeveniments de descoberta de xarxes |

| Correlació and Allow Llista d'esdeveniments | la correlació i el compliment permeten esdeveniments de llista |

| Alertes de bandera d'impacte | alertes d'impacte generades pel FMC |

| Esdeveniments d'usuari | esdeveniments d'usuari |

| Esdeveniment Tipus | Descripció |

| Esdeveniments de programari maliciós | esdeveniments de programari maliciós |

| File Esdeveniments | file esdeveniments |

| Esdeveniments de connexió | informació sobre el trànsit de sessió entre els vostres amfitrions supervisats i tots els altres amfitrions. |

Comparació de Syslog i eStreamer per a esdeveniments de seguretat

En general, les organitzacions que actualment no tenen una inversió important en eStreamer haurien d'utilitzar syslog en lloc d'eStreamer per gestionar les dades d'esdeveniments de seguretat externament.

| Syslog | eStreamer |

| No es requereix personalització | Es requereix una personalització important i un manteniment continu per adaptar-se als canvis de cada versió |

| Estàndard | Propietari |

| L'estàndard Syslog no protegeix contra la pèrdua de dades, especialment quan s'utilitza UDP | Protecció contra la pèrdua de dades |

| Envia directament des dels dispositius | Envia des de FMC, afegint sobrecàrrega de processament |

| Suport per file i esdeveniments de programari maliciós, connexió

esdeveniments (inclosos esdeveniments d'intel·ligència de seguretat) i esdeveniments d'intrusió. |

Suport per a tots els tipus d'esdeveniments enumerats a eStreamer Server Streaming. |

| Algunes dades d'esdeveniments només es poden enviar des de FMC. Vegeu les dades enviades només mitjançant eStreamer, no mitjançant Syslog. | Inclou dades que no es poden enviar mitjançant Syslog directament des dels dispositius. Vegeu les dades enviades només mitjançant eStreamer, no mitjançant Syslog. |

Dades enviades només mitjançant eStreamer, no mitjançant Syslog

Les dades següents només estan disponibles a Firepower Management Center i, per tant, no es poden enviar mitjançant Syslog des dels dispositius:

- Registres de paquets

- Esdeveniment d'intrusió Esdeveniments de dades addicionals

Per obtenir una descripció, vegeu Transmissió del servidor eStreamer. - Estadístiques i esdeveniments agregats

- Esdeveniments de descobriment de xarxes

- Activitat de l'usuari i esdeveniments d'inici de sessió

- Esdeveniments de correlació

- Per a esdeveniments de programari maliciós:

- veredictes retrospectius

- ThreatName i Disposition, tret que la informació sobre els SHA rellevants ja s'hagi sincronitzat amb el dispositiu

- Els camps següents:

- Camps Impact i ImpactFlag

Per obtenir una descripció, vegeu Transmissió del servidor eStreamer. - el camp IOC_Count

- Camps Impact i ImpactFlag

- La majoria d'ID i UUID en brut.

Excepcions:- Els registres de sistema per als esdeveniments de connexió inclouen els següents: FirewallPolicyUUID, FirewallRuleID, TunnelRuleID, MonitorRuleID, SI_CategoryID, SSL_PolicyUUID i SSL_RuleID

- Els registres de sistema per a esdeveniments d'intrusió inclouen IntrusionPolicyUUID, GeneratorID i SignatureID

- Metadades ampliades, que inclouen, entre d'altres:

- Detalls d'usuari proporcionats per LDAP, com ara el nom complet, el departament, el número de telèfon, etc. Syslog només proporciona noms d'usuari als esdeveniments.

- Detalls de la informació basada en l'estat, com ara els detalls del certificat SSL. Syslog proporciona informació bàsica com l'empremta digital del certificat, però no proporcionarà altres detalls del certificat com el certificat CN.

- Informació detallada de l'aplicació, com ara App Tags i Categories. Syslog només proporciona noms d'aplicacions. Alguns missatges de metadades també inclouen informació addicional sobre els objectes.

- Informació de geolocalització

Escollint els tipus d'esdeveniments d'eStreamer

- Les caselles de selecció d'eStreamer Event Configuration controlen quins esdeveniments pot transmetre el servidor eStreamer.

- El vostre client encara ha de sol·licitar específicament els tipus d'esdeveniments que voleu que rebi al missatge de sol·licitud que envia al servidor eStreamer. Per obtenir més informació, consulteu la Guia d'integració de Firepower System Event Streamer.

- En un desplegament multidomini, podeu configurar la configuració d'esdeveniments d'eStreamer a qualsevol nivell de domini. Tanmateix, si un domini ancestral ha habilitat un tipus d'esdeveniment concret, no podeu desactivar aquest tipus d'esdeveniment als dominis descendents.

- Heu de ser un usuari administrador per realitzar aquesta tasca, per a FMC.

Procediment

- Pas 1 Trieu Sistema > Integració.

- Pas 2 Feu clic a eStreamer.

- Pas 3 A Configuració d'esdeveniments d'eStreamer, marqueu o desmarqueu les caselles de selecció que hi ha al costat dels tipus d'esdeveniments que voleu que l'eStreamer reenviï als clients sol·licitants, que es descriuen a Transmissió del servidor eStreamer.

- Pas 4 Feu clic a Desa.

Configuració de les comunicacions del client d'eStreamer

- Abans que eStreamer pugui enviar esdeveniments d'eStreamer a un client, heu d'afegir el client a la base de dades d'iguals del servidor eStreamer des de la pàgina eStreamer. També heu de copiar el certificat d'autenticació generat pel servidor eStreamer al client. Després de completar aquests passos, no cal que reinicieu el servei eStreamer per permetre que el client es connecti al servidor eStreamer.

- En un desplegament multidomini, podeu crear un client eStreamer en qualsevol domini. El certificat d'autenticació permet al client sol·licitar esdeveniments només des del domini del certificat del client i dels dominis descendents. La pàgina de configuració d'eStreamer només mostra els clients associats al domini actual, de manera que si voleu descarregar o revocar un certificat, canvieu al domini on s'ha creat el client.

- Heu de ser un usuari administrador o administrador de descobriment per dur a terme aquesta tasca, per a FMC.

Procediment

- Pas 1 Trieu Sistema > Integració.

- Pas 2 Feu clic a eStreamer.

- Pas 3 Feu clic a Crea client.

- Pas 4 Al camp Nom d'amfitrió, introduïu el nom d'amfitrió o l'adreça IP de l'amfitrió que executa el client eStreamer.

Nota Si no heu configurat la resolució DNS, utilitzeu una adreça IP. - Pas 5 Si voleu xifrar el certificat file, introduïu una contrasenya al camp Contrasenya.

- Pas 6 Feu clic a Desa.

El servidor eStreamer ara permet que l'amfitrió accedeixi al port 8302 del servidor eStreamer i crea un certificat d'autenticació per utilitzar-lo durant l'autenticació client-servidor. - Pas 7 Feu clic a Descarrega (

) al costat del nom d'amfitrió del client per descarregar el certificat file.

) al costat del nom d'amfitrió del client per descarregar el certificat file. - Pas 8 Deseu el certificat file al directori adequat utilitzat pel vostre client per a l'autenticació SSL.

- Pas 9 Per revocar l'accés a un client, feu clic a Suprimeix (

) al costat de l'amfitrió que voleu eliminar.

) al costat de l'amfitrió que voleu eliminar.

Tingueu en compte que no cal que reinicieu el servei eStreamer; l'accés es revoca immediatament.

Anàlisi d'esdeveniments a Splunk

- Podeu utilitzar l'aplicació Cisco Secure Firewall (fka Firepower) per a Splunk (antigament coneguda com l'aplicació Cisco Firepower per a Splunk) com a eina externa per mostrar i treballar amb dades d'esdeveniments de Firepower, per buscar i investigar amenaces a la vostra xarxa.

- Es requereix eStreamer. Aquesta és una funcionalitat avançada. Vegeu eStreamer Server Streaming.

- Per a més informació, vegeu https://cisco.com/go/firepower-for-splunk.

Anàlisi d'esdeveniments a IBM QRadar

- Podeu utilitzar l'aplicació Cisco Firepower per a IBM QRadar com a forma alternativa de mostrar les dades d'esdeveniments i ajudar-vos a analitzar, buscar i investigar les amenaces a la vostra xarxa.

- Es requereix eStreamer. Aquesta és una funcionalitat avançada. Vegeu eStreamer Server Streaming.

- Per a més informació, vegeu https://www.cisco.com/c/en/us/td/docs/security/firepower/integrations/QRadar/integration-guide-for-the-cisco-firepower-app-for-ibm-qradar.html.

Historial per analitzar dades d'esdeveniments mitjançant eines externes

| Característica | Versió | Detalls |

| Cinta SecureX | 7.0 | La cinta SecureX gira a SecureX per obtenir una visibilitat instantània del panorama d'amenaces dels vostres productes de seguretat Cisco.

Per mostrar la cinta de SecureX a FMC, consulteu la Guia d'integració de Firepower i SecureX a https://cisco.com/go/firepower-securex-documentation. Pantalles noves/modificades: Pàgina nova: Sistema > SecureX |

| Envieu tots els esdeveniments de connexió al núvol de Cisco | 7.0 | Ara podeu enviar tots els esdeveniments de connexió al núvol de Cisco, en lloc d'enviar només esdeveniments de connexió d'alta prioritat.

Pantalles noves/modificades: nova opció a la pàgina Sistema > Integració > Serveis al núvol |

| Llançament creuat a view dades a Secure Network Analytics | 6.7 | Aquesta funció introdueix una manera ràpida de crear diverses entrades per al vostre dispositiu Secure Network Analytics a la pàgina Anàlisi > Llançament creuat contextual.

Aquestes entrades us permeten fer clic amb el botó dret en un esdeveniment rellevant per llançar de manera creuada Secure Network Analytics una informació de visualització relacionada amb el punt de dades des del qual heu fet el llançament creuat. Nou element de menú: Sistema > Registre > Anàlisi de seguretat i Registre Pàgina nova per configurar l'enviament d'esdeveniments a Secure Network Analytics. |

| Llançament creuat contextual

de tipus de camp addicionals |

6.7 | Ara podeu fer un llançament creuat a una aplicació externa mitjançant els següents tipus addicionals de dades d'esdeveniments:

• Política de control d'accés • Política d'intrusisme • Protocol d'aplicació • Aplicació client • Web aplicació • Nom d'usuari (inclòs el regne)

Noves opcions de menú: les opcions de llançament contextual creuades ara estan disponibles quan feu clic amb el botó dret als tipus de dades anteriors per als esdeveniments als ginys del tauler de control i les taules d'esdeveniments a les pàgines del menú Anàlisi. Plataformes compatibles: Firepower Management Center |

| Integració amb IBM QRadar | 6.0 i posteriors | Els usuaris d'IBM QRadar poden utilitzar una nova aplicació específica de Firepower per analitzar les dades dels seus esdeveniments. La funcionalitat disponible es veu afectada per la vostra versió de Firepower.

Vegeu Anàlisi d'esdeveniments a IBM QRadar. |

| Millores a la integració amb la resposta a les amenaces de Cisco SecureX | 6.5 | • Suport per a núvols regionals:

• Estats Units (Amèrica del Nord) • Europa

• Suport per a tipus d'esdeveniments addicionals: • File i esdeveniments de programari maliciós • Esdeveniments de connexió d'alta prioritat Aquests són esdeveniments de connexió relacionats amb el següent: • Esdeveniments d'intrusió • Esdeveniments d'intel·ligència de seguretat • File i esdeveniments de programari maliciós

Pantalles modificades: noves opcions activades Sistema > Integració > Serveis al núvol. Plataformes compatibles: tots els dispositius admesos en aquesta versió, ja sigui mitjançant integració directa o syslog. |

| Syslog | 6.5 | El camp AccessControlRuleName ara està disponible als missatges de syslog d'esdeveniments d'intrusió. |

| Integració amb Cisco Security Packet Analyzer | 6.5 | S'ha eliminat el suport per a aquesta funció. |

| Integració amb la resposta a les amenaces de Cisco SecureX | 6.3 (mitjançant syslog, utilitzant un proxy

col·leccionista) 6.4 (directe) |

Integreu les dades d'esdeveniments d'intrusió de Firepower amb dades d'altres fonts per a una unificació view d'amenaces a la vostra xarxa mitjançant les potents eines d'anàlisi de la resposta a amenaces de Cisco SecureX.

Pantalles modificades (versió 6.4): noves opcions activades Sistema > Integració > Serveis al núvol. Plataformes admeses: dispositius Firepower Threat Defense amb la versió 6.3 (mitjançant syslog) o 6.4. |

| Suport per a Syslog File i esdeveniments de programari maliciós | 6.4 | Completament qualificat file i les dades d'esdeveniments de programari maliciós ara es poden enviar des de dispositius gestionats mitjançant Syslog. Pantalles modificades: Polítiques > Control d'accés > Control d'accés > Registre.

Plataformes admeses: tots els dispositius gestionats amb la versió 6.4. |

| Integració amb Splunk | Admet totes les versions 6.x | Els usuaris de Splunk poden utilitzar una aplicació Splunk nova i independent, l'aplicació Cisco Secure Firewall (fka Firepower) per a Splunk, per analitzar els esdeveniments.

La funcionalitat disponible es veu afectada per la vostra versió de Firepower. Vegeu Anàlisi d'esdeveniments a Splunk. |

| Integració amb Cisco Security Packet Analyzer | 6.3 | Característica introduïda: consulteu a l'instant Cisco Security Packet Analyzer per obtenir paquets relacionats amb un esdeveniment i, a continuació, feu clic per examinar els resultats a Cisco Security Packet Analyzer o descarregueu-los per analitzar-los en una altra eina externa.

Noves pantalles: Sistema > Integració > Anàlisi de l'anàlisi de paquets > Avançat > Consultes de l'analitzador de paquets Noves opcions de menú: Analitzador de paquets de consultes element de menú quan feu clic amb el botó dret a un esdeveniment a les pàgines del Dashboar i a les taules d'esdeveniments a les pàgines del menú Anàlisi. Plataformes compatibles: Firepower Management Center |

| Llançament creuat contextual | 6.3 | Característica introduïda: feu clic amb el botó dret a un esdeveniment per cercar informació relacionada de manera predefinida o personalitzada URL- Recursos externs basats.

Noves pantalles: Anàlisi > Avançat > Llançament creuat contextual Noves opcions de menú: diverses opcions en fer clic amb el botó dret en un esdeveniment a les pàgines del tauler i fins i tot taules a les pàgines del menú Anàlisi. Plataformes compatibles: Firepower Management Center |

| Missatges Syslog per

esdeveniments de connexió i intrusió |

6.3 | Capacitat d'enviar esdeveniments de connexió i intrusió totalment qualificats a emmagatzematge i eines externes mitjançant Syslog, utilitzant noves configuracions unificades i simplificades. Les capçaleres dels missatges estan estandarditzades i inclouen identificadors de tipus d'esdeveniment, i els missatges són més petits perquè s'ometen camps amb valors desconeguts i buits.

Plataformes compatibles: • Totes les noves funcionalitats: dispositius FTD amb la versió 6.3. • Algunes funcionalitats noves: dispositius que no són FTD amb la versió 6.3. • Menys funcionalitats noves: tots els dispositius amb versions anteriors a la 6.3. Per obtenir més informació, consulteu els temes a Sobre l'enviament de missatges Syslog per a esdeveniments de seguretat. |

| eStreamer | 6.3 | S'ha mogut el contingut de l'eStreamer del capítol Fonts d'identitat de l'amfitrió a aquest capítol i s'ha afegit un resum que compara l'eStreamer amb el syslog. |

Documents/Recursos

|

Anàlisi d'esdeveniments de Cisco mitjançant eines externes [pdfGuia de l'usuari Anàlisi d'esdeveniments amb eines externes, Esdeveniment, Anàlisi amb eines externes, Ús d'eines externes, Eines externes |